Il existe différents types de cyberattaques, qui varient selon les objectifs à atteindre et les scénarios technologiques et contextuels :

Parmi les attaques les plus courantes, ces derniers temps, il y a les attaques à des fins économiques et les attaques pour les flux de données. Après avoir analysé le L'homme au milieu, le Malware et le Phishing, ces dernières semaines, nous voyons aujourd'hui leattaque au volant.

Ceux qui mènent la cyberattaque, seuls ou en groupe, sont appelés pirate

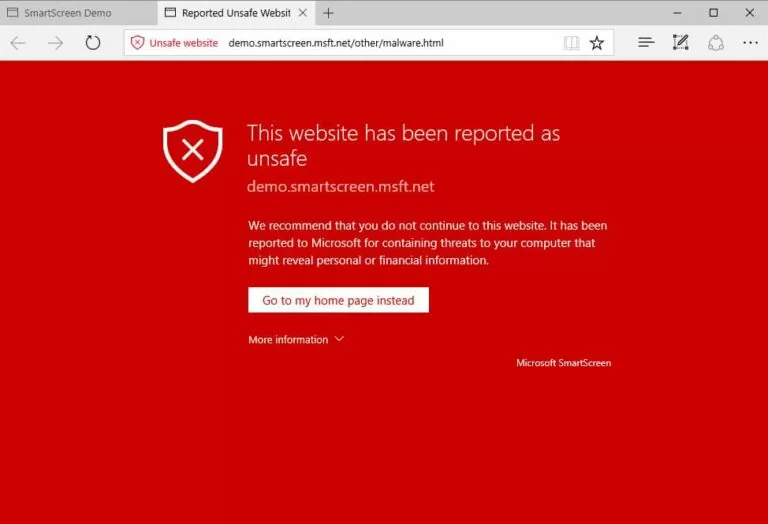

Les attaques par téléchargement intempestif sont une méthode courante de propagation des logiciels malveillants. Les pirates recherchent des sites Web non sécurisés et insèrent un script malveillant dans le code HTML ou PHP de l'une des pages. Ce script pourrait installer malware directement sur l'ordinateur de quelqu'un visitant le site, ou il pourrait rediriger la victime vers un site contrôlé par un pirate. Les téléchargements automatiques peuvent se produire lorsque vous visitez un site Web ou consultez un e-mail ou une fenêtre contextuelle. Contrairement à de nombreux autres types d'attaques de cybersécurité, un drive-by ne repose pas sur le fait que l'utilisateur fasse quelque chose pour activer activement l'attaque - pas besoin de cliquer sur un bouton de téléchargement ou d'ouvrir une pièce jointe à un e-mail dangereux pour être infecté. Un téléchargement automatique peut exploiter une application, un système d'exploitation ou un navigateur Web qui contient des failles de sécurité en raison d'échecs de mises à jour ou d'un manque de mises à jour.

Pour vous protéger contre les attaques au volant, vous devez maintenir vos navigateurs et systèmes d'exploitation à jour et éviter les sites Web susceptibles de contenir du code malveillant. Tenez-vous en aux sites que vous utilisez normalement, mais sachez que ces sites peuvent également être piratés. Ne gardez pas trop de programmes et d'applications inutiles sur votre appareil. Plus vous avez de plug-ins, plus il y a de vulnérabilités qui peuvent être exploitées par des attaques au volant.

Si vous avez subi une attaque et avez besoin de rétablir un fonctionnement normal, ou si vous voulez simplement voir clair et mieux comprendre, ou si vous voulez prévenir : écrivez-nous à rda@hrcsrl.it.

Vous pourriez être intéressé par notre article sur l'homme du milieu

Si vous avez subi une attaque et avez besoin de rétablir un fonctionnement normal, ou si vous voulez simplement voir clair et mieux comprendre, ou si vous voulez prévenir : écrivez-nous à rda@hrcsrl.it.

Vous pourriez être intéressé par notre article sur les logiciels malveillants

Bien que les attaques au volant soient potentiellement très dangereuses, vous pouvez faire beaucoup pour les prévenir en minimisant les risques et en protégeant vos données, votre argent et… votre dignité.

Vous devez absolument vous procurer un logiciel antivirus efficace et fiable

Si votre budget est serré, vous pouvez trouver de nombreux antivirus gratuits en ligne

C'est le processus fondamental pour mesurer le niveau de sécurité actuel de votre entreprise.

Pour ce faire, il est nécessaire d'impliquer une Cyber Team adéquatement préparée, capable d'effectuer une analyse de l'état dans lequel se trouve l'entreprise en matière de sécurité informatique.

L'analyse peut être réalisée de manière synchrone, à travers un entretien réalisé par la Cyber Team ou

également asynchrone, en remplissant un questionnaire en ligne.

Nous pouvons vous aider, contactez les spécialistes HRC srl en écrivant à rda@hrcsrl.it.

Plus de 90 % des attaques de pirates informatiques commencent par l'action des employés.

La sensibilisation est la première arme pour lutter contre le risque cyber.

C'est ainsi que nous créons la "conscience", nous pouvons vous aider, contactez les spécialistes HRC srl en écrivant à rda@hrcsrl.it.

Les données d'entreprise ont une valeur énorme pour les cybercriminels, c'est pourquoi les terminaux et les serveurs sont ciblés. Il est difficile pour les solutions de sécurité traditionnelles de contrer les menaces émergentes. Les cybercriminels contournent les défenses antivirus, profitant de l'incapacité des équipes informatiques des entreprises à surveiller et à gérer les événements de sécurité 24h/24.

Avec notre MDR, nous pouvons vous aider, contactez les spécialistes de HRC srl en écrivant à rda@hrcsrl.it.

MDR est un système intelligent qui surveille le trafic réseau et effectue une analyse comportementale

système d'exploitation, identifiant les activités suspectes et indésirables.

Ces informations sont transmises à un SOC (Security Operation Center), un laboratoire tenu par

analystes en cybersécurité, en possession des principales certifications en cybersécurité.

En cas d'anomalie, le SOC, avec un service managé 24h/7 et XNUMXj/XNUMX, peut intervenir à différents niveaux de gravité, de l'envoi d'un e-mail d'avertissement à l'isolement du client du réseau.

Cela aidera à bloquer les menaces potentielles dans l'œuf et à éviter des dommages irréparables.

Le dark web fait référence aux contenus du World Wide Web dans les darknets accessibles via Internet via des logiciels, des configurations et des accès spécifiques.

Grâce à notre Security Web Monitoring, nous sommes en mesure de prévenir et de contenir les cyberattaques, à partir de l'analyse du domaine de l'entreprise (par exemple : ilwebcreativo.it ) et des adresses e-mail individuelles.

Contactez-nous en écrivant à rda@hrcsrl.it, nous pouvons préparer un plan de remédiation pour isoler la menace, empêcher sa propagation et definous prenons les mesures correctives nécessaires. Le service est assuré 24h/XNUMX et XNUMXj/XNUMX depuis l'Italie

CyberDrive est un gestionnaire de fichiers cloud avec des normes de sécurité élevées grâce au cryptage indépendant de tous les fichiers. Assurez la sécurité des données d'entreprise tout en travaillant dans le cloud et en partageant et en modifiant des documents avec d'autres utilisateurs. Si la connexion est perdue, aucune donnée n'est stockée sur le PC de l'utilisateur. CyberDrive empêche les fichiers d'être perdus en raison de dommages accidentels ou d'être exfiltrés pour vol, qu'ils soient physiques ou numériques.

Le centre de données intégré le plus petit et le plus puissant offrant une puissance de calcul et une protection contre les dommages physiques et logiques. Conçu pour la gestion des données dans les environnements edge et robo, les environnements de vente au détail, les bureaux professionnels, les bureaux distants et les petites entreprises où l'espace, le coût et la consommation d'énergie sont essentiels. Il ne nécessite pas de centres de données et d'armoires rack. Il peut être positionné dans tout type d'environnement grâce à l'impact esthétique en harmonie avec les espaces de travail. « Le Cube » met la technologie des logiciels d'entreprise au service des petites et moyennes entreprises.

Contactez-nous en écrivant à rda@hrcsrl.it.

Vous pourriez être intéressé par notre article sur l'homme du milieu

Ercole Palmeri: Accros à l'innovation

[identifiant ultime_post_list = "12982"]

Google DeepMind présente une version améliorée de son modèle d'intelligence artificielle. Le nouveau modèle amélioré offre non seulement…

Laravel, célèbre pour sa syntaxe élégante et ses fonctionnalités puissantes, constitue également une base solide pour l'architecture modulaire. Là…

Cisco et Splunk aident leurs clients à accélérer leur transition vers le centre d'opérations de sécurité (SOC) du futur avec…

Les ransomwares ont dominé l’actualité ces deux dernières années. La plupart des gens savent bien que les attaques…

Une opération d'ophtalmoplastie à l'aide de la visionneuse commerciale Apple Vision Pro a été réalisée à la polyclinique de Catane…

Développer la motricité fine grâce au coloriage prépare les enfants à des compétences plus complexes comme l’écriture. Colorier…

Le secteur naval est une véritable puissance économique mondiale, qui a navigué vers un marché de 150 milliards...

Lundi dernier, le Financial Times a annoncé un accord avec OpenAI. FT autorise son journalisme de classe mondiale…