Existen distintos tipos de ciberataques, que varían segundo os obxectivos a acadar e os escenarios tecnolóxicos e contextuais:

Entre os ataques máis habituais, nos últimos tempos, hai ataques con fins económicos e ataques por fluxos de datos. Despois de analizar o Home no medio, The malware eo Phishing, nas últimas semanas, hoxe vemos oataque drive-by.

Chámanse os que leven a cabo o ciberataque, sós ou en grupo Hacker

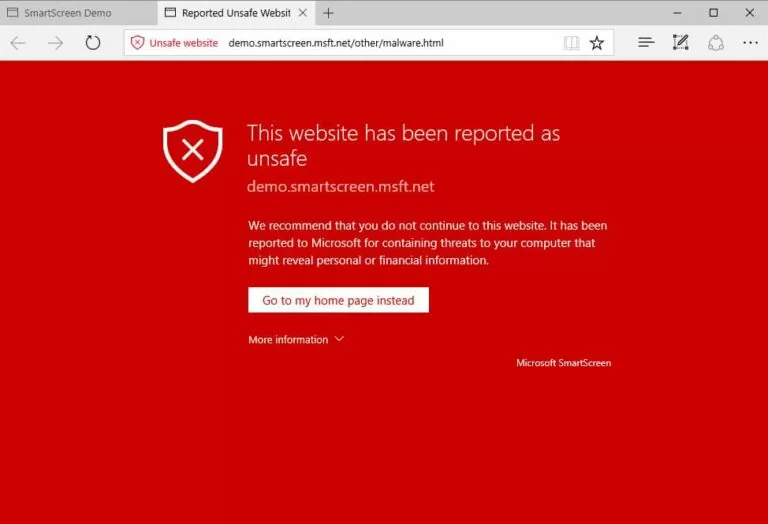

Os ataques de descarga directa son un método común de propagación de malware. Os piratas informáticos buscan sitios web inseguros e introducen un script malicioso no código HTML ou PHP dunha das páxinas. Este script podería instalarse malware directamente no ordenador de alguén que visita o sitio, ou podería redirixir a vítima a un sitio controlado por piratas informáticos. As descargas en coche pódense producir cando visitas un sitio web ou ves unha mensaxe de correo electrónico ou unha ventá emerxente. A diferenza de moitos outros tipos de ataques de ciberseguridade, un drive-by non depende de que o usuario faga algo para activar o ataque de forma activa; non é necesario facer clic nun botón de descarga ou abrir un anexo de correo electrónico, prexudicial para infectarse. Unha descarga en coche pode explotar unha aplicación, sistema operativo ou navegador web que contén buracos de seguridade debido a actualizacións erradas ou a falta de actualizacións.

Para protexerse dos ataques por auto, cómpre manter actualizados os seus navegadores e sistemas operativos e evitar sitios web que poidan conter código malicioso. Quédate cos sitios que usas normalmente, pero ten en conta que estes sitios tamén poden ser pirateados. Non manteñas demasiados programas e aplicacións innecesarias no teu dispositivo. Cantos máis complementos teñas, máis vulnerabilidades hai que se poden explotar mediante ataques drive-by.

Se sufriches un ataque e necesitas restaurar o funcionamento normal, ou simplemente queres ver con claridade e entender mellor, ou queres previr: escríbenos a rda@hrcsrl.it.

Pode que che interese a nosa publicación de Man in the Middle

Se sufriches un ataque e necesitas restaurar o funcionamento normal, ou simplemente queres ver con claridade e entender mellor, ou queres previr: escríbenos a rda@hrcsrl.it.

Pode estar interesado na nosa publicación de malware

Aínda que os ataques directos son potencialmente moi perigosos, podes facer moito para evitalos minimizando os riscos e protexindo os teus datos, diñeiro e... a dignidade.

Debes conseguir un software antivirus eficaz e fiable

Se o teu orzamento é axustado, podes atopar numerosos antivirus gratuítos en liña

É o proceso fundamental para medir o nivel actual de seguridade da súa empresa.

Para iso é necesario implicar a un Equipo Cibernético debidamente preparado, capaz de realizar unha análise do estado no que se atopa a empresa en materia de seguridade informática.

A análise pódese realizar de forma sincronizada, a través dunha entrevista realizada polo Cyber Team ou

tamén asíncrono, cubrindo un cuestionario en liña.

Podemos axudarche, póñase en contacto cos especialistas de HRC srl escribindo a rda@hrcsrl.it.

Máis do 90% dos ataques de hackers comezan coa acción dos empregados.

A concienciación é a primeira arma para loitar contra o risco cibernético.

Así é como creamos "Conciencia", podemos axudarche, ponte en contacto cos especialistas de HRC srl escribindo a rda@hrcsrl.it.

Os datos corporativos teñen un enorme valor para os cibercriminales, polo que os puntos finais e os servidores están dirixidos. É difícil para as solucións de seguridade tradicionais contrarrestar as ameazas emerxentes. Os ciberdelincuentes evitan as defensas antivirus, aproveitando a incapacidade dos equipos de TI corporativos para supervisar e xestionar eventos de seguridade durante todo o día.

Co noso MDR podemos axudarche, póñase en contacto cos especialistas de HRC srl escribindo a rda@hrcsrl.it.

MDR é un sistema intelixente que supervisa o tráfico da rede e realiza análises de comportamento

sistema operativo, identificando actividades sospeitosas e non desexadas.

Esta información transmítese a un SOC (Security Operation Center), un laboratorio atendido por

analistas de ciberseguridade, en posesión das principais certificacións de ciberseguridade.

No caso de producirse unha anomalía, o SOC, cun servizo xestionado 24/7, pode intervir en diferentes niveis de gravidade, desde o envío dun correo electrónico de aviso ata o illamento do cliente da rede.

Isto axudará a bloquear as posibles ameazas e evitar danos irreparables.

A web escura fai referencia aos contidos da World Wide Web en darknets aos que se pode acceder a través de Internet a través de software, configuracións e accesos específicos.

Co noso Monitorización Web de Seguridade podemos previr e conter ataques cibernéticos, partindo da análise do dominio da empresa (por exemplo: ilwebcreativo.it ) e enderezos de correo electrónico individuais.

Póñase en contacto connosco escribindo a rda@hrcsrl.it, podemos prepararnos un plan de remediación para illar a ameaza, evitar a súa propagación e defitomamos as medidas correctoras necesarias. O servizo ofrécese 24/XNUMX desde Italia

CyberDrive é un xestor de ficheiros na nube con altos estándares de seguridade grazas ao cifrado independente de todos os ficheiros. Asegura a seguridade dos datos corporativos mentres traballas na nube e compartes e editas documentos con outros usuarios. Se se perde a conexión, non se almacenan datos no PC do usuario. CyberDrive evita que os ficheiros se perdan por danos accidentais ou que se exfiltren para roubo, xa sexan físicos ou dixitais.

O centro de datos integrado máis pequeno e potente que ofrece potencia informática e protección contra danos físicos e lóxicos. Deseñado para a xestión de datos en ambientes Edge e Robo, ambientes de venda polo miúdo, oficinas profesionais, oficinas remotas e pequenas empresas onde o espazo, o custo e o consumo de enerxía son esenciais. Non require centros de datos nin armarios de rack. Pódese colocar en calquera tipo de ambiente grazas á estética do impacto en harmonía cos espazos de traballo. «The Cube» pon a tecnoloxía do software empresarial ao servizo das pequenas e medianas empresas.

Póñase en contacto connosco escribindo a rda@hrcsrl.it.

Pode que che interese a nosa publicación de Man in the Middle

Ercole Palmeri: adicto á innovación

[ID da lista de publicacións definitivas = ”12982″]

Google DeepMind presenta unha versión mellorada do seu modelo de intelixencia artificial. O novo modelo mellorado ofrece non só...

Laravel, famoso pola súa sintaxe elegante e poderosas características, tamén proporciona unha base sólida para a arquitectura modular. Alí…

Cisco e Splunk están axudando aos clientes a acelerar a súa viaxe ao Centro de Operacións de Seguridade (SOC) do futuro con...

O ransomware dominou as noticias nos últimos dous anos. A maioría da xente é ben consciente de que os ataques...

Realizouse unha operación de oftalmoplastia co visor comercial Apple Vision Pro no Policlínico de Catania...

O desenvolvemento da motricidade fina a través da cor prepara aos nenos para habilidades máis complexas como escribir. Para colorear…

O sector naval é unha verdadeira potencia económica mundial, que navega cara a un mercado de 150 millóns...

O pasado luns, o Financial Times anunciou un acordo con OpenAI. FT licencia o seu xornalismo de clase mundial...